侵入検知システムや侵入防止システムなどの従来の情報セキュリティ技術の多くは、組織内ネットワークがインターネットと接続しているネットワーク境界において、攻撃を検知・防御する「境界防御」が主流となっています。しかしながら、USB メモリやメールの添付ファイルを経由したマルウェア感染、更にはゼロデイ攻撃などによって、組織の内外から境界防御を突破される情報セキュリティインシデントが多発しており、従来の境界防御の仕組みを補完する情報セキュリティ対策の重要性が増しています。

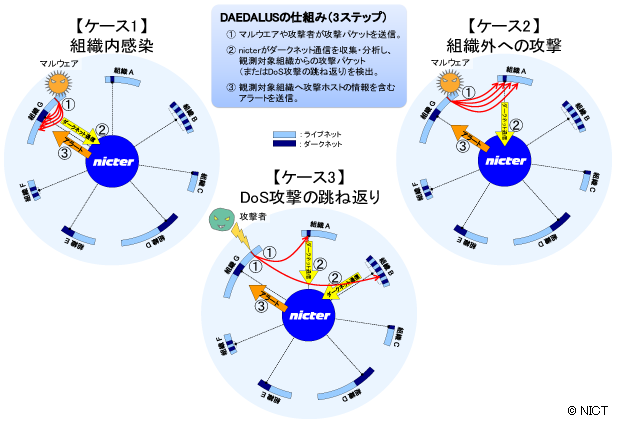

独立行政法人情報通信研究機構(以下「NICT」、理事長: 宮原 秀夫)は、組織内ネットワークにおけるマルウェア感染などを迅速に検知し、警告を発行する対サイバー攻撃アラートシステム“DAEDALUS”(ダイダロス: Direct Alert Environment for Darknet And Livenet Unified Security)の外部展開を開始しました。DAEDALUS は、日本各地に分散配置されたダークネット観測網を用いて、組織内から送出される異常な通信を検知し、当該組織に対して迅速にアラートを送信します。既存の侵入検知システムや侵入防止システムなどと DAEDALUS を併用することによって、組織内ネットワークの情報セキュリティの一層の向上が期待できます。

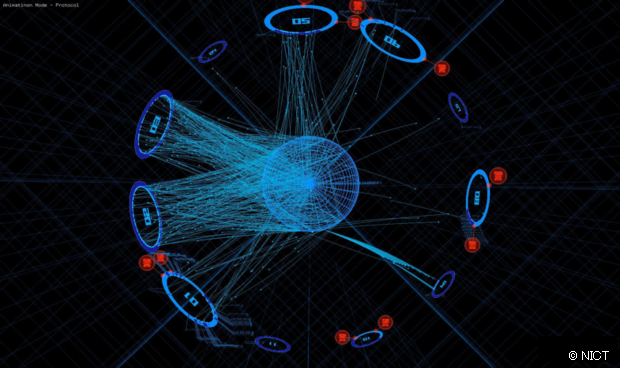

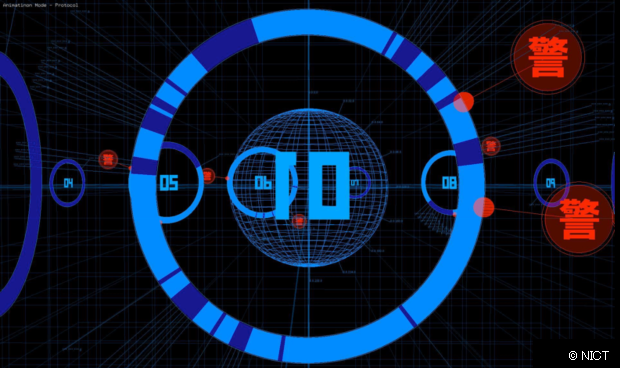

NICT は、6月13日(水)〜15日(金)に幕張メッセで開催される「Interop Tokyo 2012」において、DAEDALUS 及びその可視化エンジンの動態展示を行います。

- DAEDALUS は、NICT が研究開発を進めているインシデント分析システムnicter(ニクター)の大規模ダークネット観測網を活用した対サイバー攻撃アラートシステムです。従来の境界防御技術との併用で、組織内ネットワークの情報セキュリティの一層の向上が期待できます。

- DAEDALUS は、観測対象の組織について、組織内のマルウェアによる感染活動や、組織内から組織外への感染活動、組織外から受けているDoS攻撃の跳ね返り(バックスキャッタ)などをダークネットで観測すると、当該組織へ迅速にアラートを送信します。

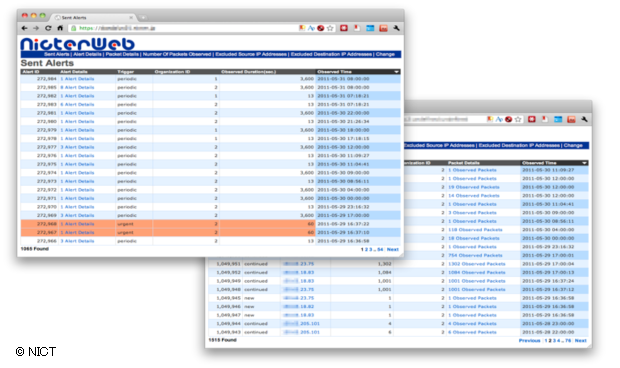

- DAEDALUS のアラートは、あらかじめ設定されたメールアドレスにXML 形式で送信されます。また、Web インターフェイスでもアラートの確認や検索が可能です。

- DAEDALUS には二段階の観測方法があります。

- nicter のセンサを設置可能な大学等の教育機関には、DAEDALUS アラートを無償で提供します。

- DAEDALUS の仕組みを、株式会社クルウィット( http://www.clwit.co.jp/ )に技術移転し、商用アラートサービス「SiteVisor」を開始します。

DAEDALUS は、2012年6月13日(水)~15日(金)に幕張メッセで開催される「Interop Tokyo 2012」のShowNetに導入され、リアルタイムデモにてご覧いただけます。

補足資料

用語 解説

インターネット上で到達可能かつ未使用のIP アドレス空間のことを指す。未使用のIP アドレスに対しパケットが送信されることは、通常のインターネット利用の範囲においては稀(まれ)であるが、実際にダークネットを観測してみると、相当数のパケットが到着することが分かる。これらのパケットの多くは、マルウェアの感染活動など、インターネットで発生している何らかの不正な活動に起因している。そのため、ダークネットに到着するパケットを観測することで、インターネット上の不正な活動の傾向把握が可能になる。

例年 15 万人を超える参加者を集め、300 社余りの出展社が最新のネットワーク機器やソリューションを展示し、同時に多数の講演やコンファレンス等が開催される、ネットワーク分野における世界最大規模のイベント。

http://www.interop.jp/index.html

OS やアプリケーションソフトウェアに情報セキュリティ上の脆弱性が発見された際に、ソフトウェアベンダ等による脆弱性の修正コードが公開されるよりも前に、その脆弱性を悪用して行われる攻撃のことを指す。修正コードが公表された日を1 日目とみなし、それ以前(ゼロまたはマイナスデイ)に攻撃が行われることから、このように呼ばれる。

企業や大学等の情報通信ネットワークにおける情報漏えいやデータ改ざん、Web サービスの妨害などの情報セキュリティに関する事故を意味する。

nicter (Network Incident analysis Center for Tactical Emergency Response) は、インターネットで発生する様々な情報セキュリティ上の脅威を迅速に把握し、有効な対策を導出するための複合的なシステム。サイバー攻撃の観測やマルウェアの収集などによって得られた情報を分析し、その原因を究明する。

サーバなどのネットワークを構成する機器に対して、サービスの提供を不能な状態にする攻撃のこと。

送信元IP アドレスが詐称されたDoS 攻撃(SYN-flood 攻撃)を受けているサーバからの応答(SYN-ACK)パケットのこと。IP アドレスがランダムに詐称されている場合、DoS 攻撃を受けているサーバから多くの応答パケットがダークネットにも到来するため、DoS 攻撃の発生を検知できる。

国内外のネットワークベンダが世界最先端のネットワーク機器を結集して構築する、Interop の心臓部とも言える展示会場全体のネットワーク。

本件に関する 問い合わせ先

サイバーセキュリティ研究室

井上 大介、大高 一弘、衛藤 将史

Tel: 042-327-6225

Fax: 042-327-6640

E-mail:

取材依頼及び広報 問い合わせ先

廣田 幸子

Tel: 042-327-6923

Fax: 042-327-7587

E-mail: