NICTER観測レポート2021の公開

2022年2月10日

ポイント

-

NICTERプロジェクトにおける2021年のサイバー攻撃関連通信の観測・分析結果を公開

-

IoT機器を狙う攻撃傾向が続き、ファームウェアのアップデート後もマルウェアへの感染が続く事象を観測

-

DRDoS攻撃の観測では、絨毯爆撃型攻撃による攻撃件数の倍増を確認

国立研究開発法人情報通信研究機構(NICT、理事長: 徳田 英幸) サイバーセキュリティネクサスは、 NICTER観測レポート2021を公開しました。NICTERプロジェクトの大規模サイバー攻撃観測網で2021年に観測された サイバー攻撃関連通信は、2020年より1割減少したものの、依然としてIoT機器に特徴的なポート番号を狙った通信や海外組織による大規模な調査スキャンが過半数を占める傾向が継続しました。個別の観測事象としては、特徴的なポートセットでスキャンを行う ボットネットの世界的な活動や国内の一部のブロードバンドルータが最新版ファームウェアの適用後もマルウェアに感染している事象を確認しました。 DRDoS攻撃の観測では、同一ネットワーク内の複数のIPアドレスに対して 絨毯爆撃型の攻撃が行われ、攻撃件数が倍増する原因となりました。

NICTでは、日本のサイバーセキュリティ向上に向けて、NICTERの観測・分析結果の更なる利活用を進めるとともに、セキュリティ対策の研究開発を進めていきます。

背景

NICTでは、NICTERプロジェクトにおいて大規模サイバー攻撃観測網( ダークネット観測網)を構築し、2005年からサイバー攻撃関連通信の観測を続けてきました。また、NICTは昨年2021年4月1日(木)に、サイバーセキュリティ分野の産学官の『結節点』となることを目指した新組織サイバーセキュリティネクサス(Cybersecurity Nexus: CYNEX)を発足し、そのサブプロジェクトの1つであるCo-Nexus Sにサイバーセキュリティ関連の情報発信機能を集約しました。

今回の成果

CYNEXは、NICTERプロジェクトの2021年の観測・分析結果を公開しました(詳細は、「NICTER観測レポート2021」 https://www.nict.go.jp/cyber/report/NICTER_report_2021.pdf参照)。

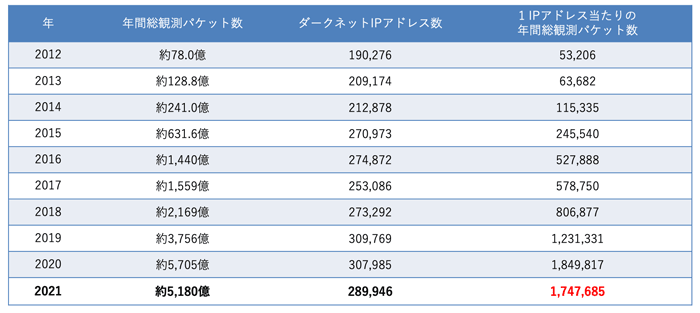

NICTERのダークネット観測網(約29万IPアドレス)において2021年に観測されたサイバー攻撃関連通信は、合計5,180億パケットに上り、1 IPアドレス当たり約175万パケットが1年間に届いた計算になります(表1参照)。

表1. NICTERダークネット観測統計(過去10年間)

注: 年間総観測パケット数は、全観測期間について集計方法の見直しを行い、全ダークネットセンサ宛に届いた全パケット数に統一しました。そのため、本レポートの観測統計値は、過去に公開したNICTER観測レポートの公表値と異なります。なお、数値はレポート作成時点のデータベースの値に基づきますが、集計後にデータベースの再構築等が行われ数値が増減することがあります。総観測パケット数は、あくまでNICTERで観測しているダークネットの範囲に届いたパケットの個数を示すものであり、日本全体や政府機関に対する攻撃件数ではありません。

ダークネットIPアドレス数は、当該年12月31日にパケットを受信したアクティブセンサ数を示します。アクティブなセンサの数は、年間を通じて一定ではなく変化することがあります。

ダークネットIPアドレス数は、当該年12月31日にパケットを受信したアクティブセンサ数を示します。アクティブなセンサの数は、年間を通じて一定ではなく変化することがあります。

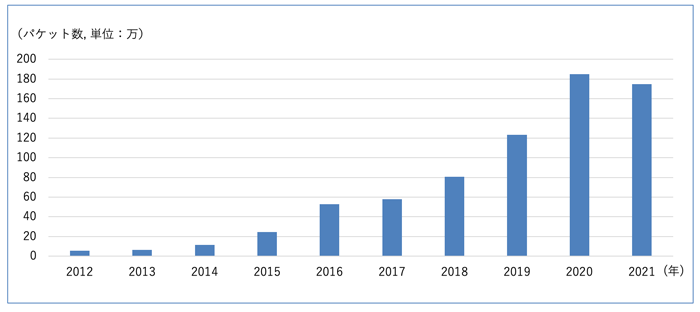

図1は、1 IPアドレス当たりの年間総観測パケット数を2012年からグラフ化したものです。2021年の1 IPアドレス当たりの年間総観測パケット数は、前年の2020年と比べるとやや減少していることが分かります。

図1. 1 IPアドレス当たりの年間総観測パケット数(過去10年間)

2021年の総観測パケット数は、2020年から約525億(約1割)減少しました(表1参照)。減少の要因としては、2020年に観測されたパケット数のバースト(大規模なバックスキャッタや、特定の国/ホストによる集中的な大量の調査スキャン)が2021年には観測されなかったことなどが挙げられます。2018年頃から続いている海外組織からの調査目的とみられるスキャンは2021年も多く観測され、総観測パケットの約57.4%を占めました。なお、今回、年間総観測パケット数の集計方法の見直しを行ったため、2021年以前の年間総観測パケット数についても修正しています。

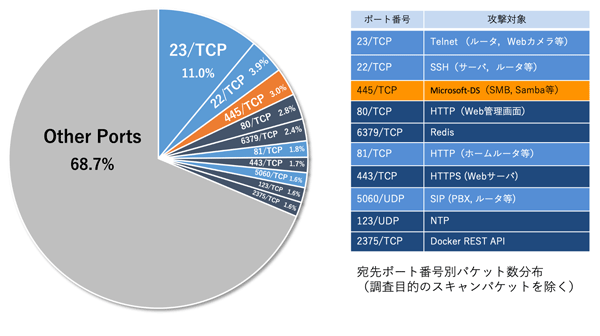

このような調査目的のスキャンパケットを除いた上で、2021年にNICTERで観測した主な攻撃対象(宛先ポート番号)の上位10位までを表したものが図2です。円グラフの青色の部分が、WebカメラやホームルータなどのIoT機器に関連したサイバー攻撃関連通信です。

上位10位までのポートが全体に占める割合は、2020年と同様に減少傾向にあり、2020年の37.1%から31.3%へと減りました。一方で、その他のポート(Other Ports)の占める割合は、2019年の49.6%、2020年の62.9%から更に増加し、2021年は68.7%になりました。多くのポート番号から成るポートセットを攻撃対象とするボットネットの活動が2020年に引き続き観測されていることや、大規模調査スキャンとして判定されないスキャンパケットの増加が背景にあると考えられます。

また、Windows関連の観測傾向としては、2020年は上位10位中に3ポート見られたWindows関連のポートが445/TCP(ファイルやプリンタの共有で使われる)のみとなり、その順位も2020年の2位から3位へと後退しました。一方で、Linux関連の複数のポートが上位10位に入り、NoSQLデータベースのRedisで使われる6379/TCP、時刻サーバNTPの123/UDP、コンテナ型仮想実行環境を提供するDockerにおいて遠隔管理の機能を提供するDocker REST APIの2375/TCPが観測されました。

そのほか、2021年に特徴的な観測事象としては、特徴的なポートセットでスキャン活動を行うマルウェアの活動や、トンネリングプロトコルの1つであるGREプロトコルのパケットを送信するホスト数の急増が世界的に観測されました。日本国内においては、複数の国産ブロードバンドルータがIoTマルウェアへ感染する中、一部の機器では自動更新機能により最新版ファームウェアが適用されているにもかかわらず、感染が継続する事象を確認しました。DRDoS攻撃の観測では、複数のサービスを同時に悪用するマルチベクタ型の攻撃が引き続き多く観測されたほか、攻撃対象の分散化といった攻撃を複雑にする様子が確認されました。また、単一のIPアドレスではなくネットワーク全体を狙った絨毯爆撃型DRDoS攻撃が増加した影響により、累計の攻撃件数が2020年の約3,120万件から約6,795万件へと倍増しました。

インターネット全体を広範囲にスキャンすることで脆弱性を抱えたまま運用されているIoT機器やサーバ等を探索する活動が活発に観測される一方で、マルウェア感染を目的とし、脆弱性を悪用する攻撃コードのばらまきも活発に観測されています。感染の未然防止や被害の拡大防止に向け脆弱性対策を迅速に行うことが、ますます重要になっています。

今後の展望

NICTでは、日本のサイバーセキュリティ向上のため、CYNEXが産学官の結節点となり、サイバーセキュリティ関連情報の発信力の更なる強化を行うとともに、セキュリティ対策の研究開発を進めてまいります。

NICTER観測レポート2021(詳細版)

・ NICTER観測レポート2021(Web版)

・ NICTER観測レポート2021(PDF版)

用語解説

サイバーセキュリティネクサス

2021年4月1日(木)に、サイバーセキュリティ分野の産学官の『結節点』となることを目指してNICT内に発足した新組織サイバーセキュリティネクサス(Cybersecurity Nexus: CYNEX)。4つのサブプロジェクトCo-Nexus A/S/E/Cから構成される。

インシデント分析センター NICTER

NICTER(Network Incident analysis Center for Tactical Emergency Response)は、NICTが研究開発している、コンピュータネットワーク上で発生する様々な情報セキュリティ上の脅威を広域で迅速に把握し、有効な対策を導出するための複合的なシステム。サイバー攻撃の観測やマルウェアの収集などによって得られた情報を相関分析し、その原因を究明する機能を持つ。

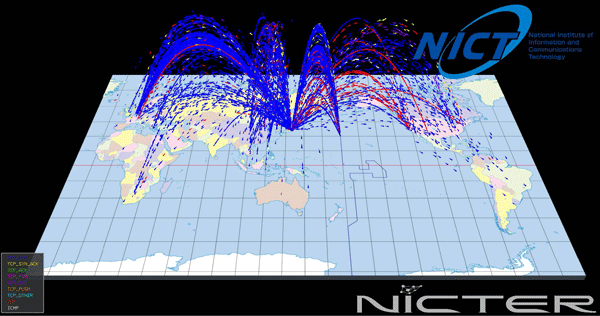

図4. NICTER Atlas によるダークネットで観測された通信の可視化

ボットネット

マルウェアに感染し攻撃者によって遠隔から操作される状態に置かれた個々のコンピュータやIoT機器をボットと呼ぶが、複数のボットによって構成され攻撃者からの指令によって一斉にDDoS攻撃などを行う攻撃基盤のこと。

DRDoS攻撃

DRDoS攻撃(Distributed Reflection Denial-of-Service Attack)とは、インターネット上のDNSやNTP等のサーバを悪用して攻撃対象に大量のパケットを送付し、攻撃対象のネットワーク帯域を圧迫するDDoS攻撃の一種のこと。

ダークネット

インターネット上で到達可能かつ未使用のIPアドレス空間のことを指す。未使用のIPアドレスに対しパケットが送信されることは、通常のインターネット利用の範囲においてはまれであるが、実際にダークネットを観測してみると、相当数のパケットが到着することが分かる。これらのパケットの多くは、マルウェアの感染活動など、インターネットで発生している何らかの不正な活動に起因している。そのため、ダークネットに到着するパケットを観測することで、インターネット上の不正な活動の傾向把握が可能になる。

バックスキャッタ

送信元IPアドレスが詐称されたDoS攻撃(SYN-flood攻撃)を受けているサーバからの応答(SYN-ACK)パケットのこと。IPアドレスがランダムに詐称されている場合、DoS攻撃を受けているサーバから多くの応答パケットがダークネットにも到来するため、DoS攻撃の発生を検知できる。

トンネリングプロトコル/GRE

インターネット上の2つの地点を仮想的に直結する通信回線(トンネル)を確立するために使われるプロトコルをトンネリングプロトコルと呼ぶ。GREはそのようなプロトコルの1種。

本件に関する問合せ先

サイバーセキュリティ研究所

サイバーセキュリティネクサス

井上 大介、久保 正樹Tel: 042-327-5886

E-mail: nicter ml.nict.go.jp

ml.nict.go.jp

ml.nict.go.jp

ml.nict.go.jp広報(取材受付)

広報部 報道室

Tel: 042-327-6923E-mail: publicity nict.go.jp

nict.go.jp

nict.go.jp

nict.go.jp