ポイント

- NICTERプロジェクトにおける2018年のサイバー攻撃関連通信の観測・分析結果を公開

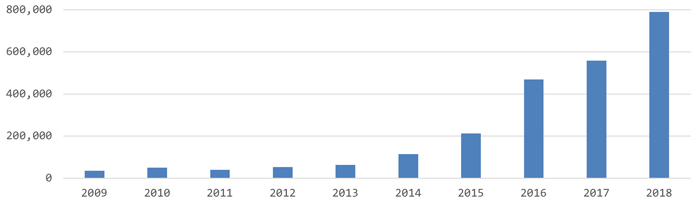

- サイバー攻撃関連通信は、調査目的のスキャン活動が2017年よりも活発化、依然増加傾向に

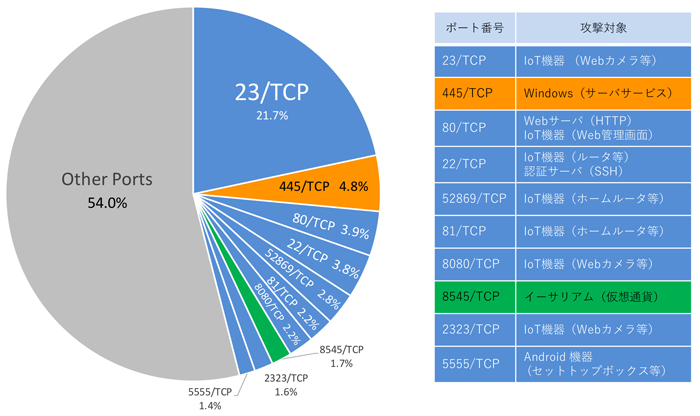

- IoT機器を狙う攻撃の傾向が変化し、仮想通貨の採掘や、Android 機器への攻撃拡大も

背景

今回の成果

また、その他のポート番号(Other Ports)の中にはIoT機器を狙ったパケットも多数含まれます。Other Portsの占める割合は、全体の半数以上と目立ちますが、IoT機器で使用されるポート(機器のWeb管理インターフェイス用ポートやUPnP関連ポート、機器に固有のサービス用ポートなど)が多数含まれており、それらのポートを合わせると、全体の約半数が IoT 機器で動作するサービスや脆弱性を狙った攻撃です。

今後の展望

NICTER観測レポート2018(詳細版)

用語解説

本件に関する問い合わせ先

サイバーセキュリティ研究所

サイバーセキュリティ研究室

井上 大介、久保 正樹

Tel: 042-327-6225

E-mail:

広報

広報部 報道室

廣田 幸子

Tel: 042-327-6923

Fax: 042-327-7587

E-mail: